Neue Technologien stellen viele alteingesessene mittelständische Betriebe noch immer vor immense Herausforderungen. Die Folge: Sicherheitslücken, die Hackern das Leben in vielen Fällen relativ leicht machen. In einer Studie (Zahlen von Statista) von 2021 gaben 46 % der befragten deutschen Unternehmen an, mindestens einmal Opfer einer Hackerattacke geworden zu sein. Sorgen Sie vor: Wir kümmern uns um die sichere Ausgestaltung Ihrer IT-Infrastruktur und decken die Schwachstellen in bestehenden Systemen lückenlos auf. Unser Ziel: Finanzielle Schäden und Datenverlust vermeiden. Für Sie. Für die gesamte deutsche Wirtschaft.

Rufen Sie uns kostenfrei an: +49 (0) 800 589 02 49

Schreiben Sie uns eine E-Mail: [email protected]

Jan Bindig

Geschäftsführer

Verfügbarkeit & Performance skalierbar gestalten.

Skalierbare, sichere und performante IT-Lösungen von der VoIP-Telefonanlage bis zum Security-Check bestehender Systeme: Wir abstrahieren IT-Ressourcen im Rahmen der Virtualisierung und stellen moderne Cloud-Lösungen bereit, mit denen Sie maximale Flexibilität bei ständiger Verfügbarkeit genießen.

✓ Consulting ✓ Datenschutz ✓ IT-Sicherheit ✓ Outsourcing ✓ Managed-Services

IT-[Security-]Service

Wir richten Ihre Infrastruktur ein, prüfen diese auf Sicherheitslücken und übernehmen auf Wunsch das dauerhafte IT-[Security-]Management.

IT-Infrastruktur

Setzen Sie auf sichere IT-Infrastruktur-Lösungen für kleine und mittlere Unternehmen - skalierbar und performant - inhouse oder in der Cloud.

IT-Service von A bis Z

Als Full-Service-IT-Dienstleister und sind wir Ihr Ansprechpartner in (fast) allen Belangen - angefangen bei der Einrichtung von IT-Systemen, über Schulungen bis hin zur dauerhaften Betreuung im Rahmen unserer Managed-Services.

Unsere IT-Security-Produkte im Überblick

Firewalls, Anti-Virus-Software, Security-Suiten, abhörsichere VoIP-Lösungen und vieles mehr. Entdecken Sie unsere Produkte und lassen Sie sich unabhängig von unseren IT-Security-Expert:innen beraten.

Fokus auf Datenschutz

Wir sorgen nicht nur für den Schutz Ihrer (Kunden)daten vor Kriminellen. Auch bei uns sind Ihre Daten sicher - versprochen. Unsere IT-Berater sind im Umgang mit sensiblen Daten geschult und verpflichten sich der absoluten Diskretion und Geheimhaltung- alle Abläufe sind zertifiziert.

IT-Security ist unser digitales Rückgrat im 21. Jahrhundert. Wir haben die eigene und gesellschaftliche Verantwortung, Risiken und Angriffsvektoren für Cybercrime bestmöglich zu reduzieren. IT-Sicherheit ist nicht nur für Behörden, Forschungs- und Bildungseinrichtungen, sondern auch für den mittelständischen Traditionsbetrieb und Einzelunternehmer eine zentrale Herausforderung, die wir jetzt gemeinsam angehen sollten.

Jan Bindig

Geschäftsführer der Bindig Media GmbH und Vorstand der Kiwiko eG

Sicherheit und Performance in perfekter Symbiose

Systemschutz

Absicherung von IT-Systemen

Schützen Sie Endgeräte (Endpoint Security), Betriebssysteme (Betriebssystemsicherheit) und andere Anwendungen / Apps (Applikationssicherheit).

Netzwerkschutz

Sichere Networks

Interne Netzwerke und das World Wide Web. Sichern Sie (Cloud-)Server, virtuelle Speicher und weitere Netzwerkkomponenten.

Nutzerschutz

Keine Chance für Identitätsklau

Durch ein nachhaltiges Identity- und Access-Management (IAM) schützen Sie sich und andere vor der Manipulation oder dem Diebstahl digitaler Identitäten.

Verschiedene Bereiche

IT-Security umfasst eine Vielzahl an Bereichen und Einzelmaßnahmen. Angefangen bei Zugriffskontrollen, Firewalls und Kryptographie, über das Rechte- und Passwortmanagement, bis hin zu Proxies, Virenscannern und einem regelmäßigen Schwachstellenmanagement. Unsere zertifizierten ExpertInnen beraten Sie unverbindlich und kompetent - online oder vor Ort in ganz Deutschland, Österreich und der Schweiz.

- Data Loss Prevention

- Application & Device Control

- Mobile Device Management

- Multifaktor-Authentifizierung

- Datenschutzberatung

- Schutz vor Phishing, Malware, Social-Engineering und weiteren vulnerabilities

- Web Application Firewall

- Reverse Proxy

- VPN oder Network Access Control

- Endpoint-Security

Sie sehen gerade einen Platzhalterinhalt von Google Maps. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

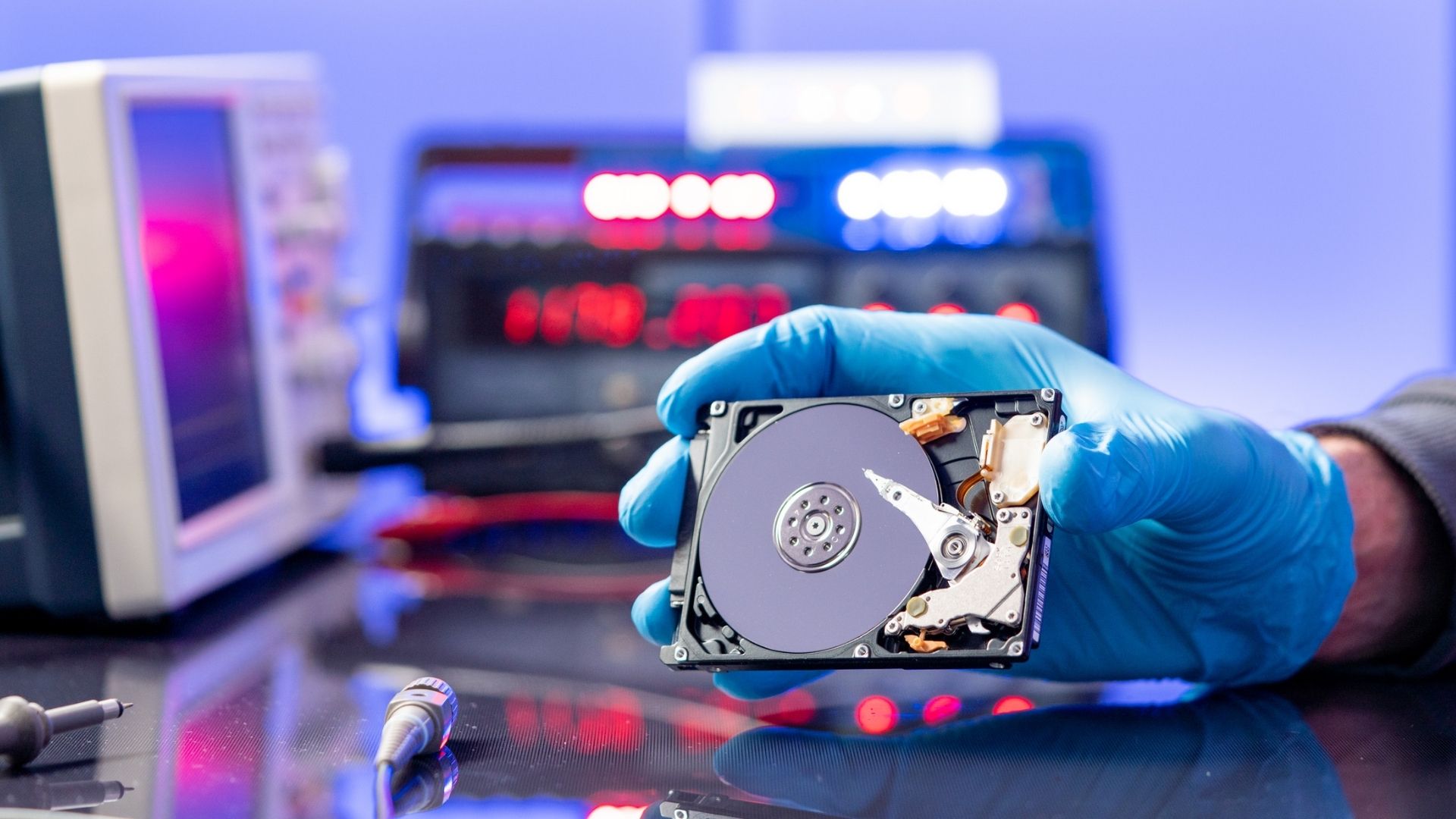

Mehr InformationenSchwachstellen ausfindig machen: individuelle Penetrationstests von Ethical Hackern

Bei der Durchführung unserer Penetrationstests und IT-Sicherheitsanalysen orientieren unsere Ethical Hacker sich an modernsten Methoden von Cyberkriminellen. Die Angriffsszenarien sind genau auf Ihr Unternehmen zugeschnitten werden professionell durchgeführt. Apropos Durchführung: Hier folgen wir dem Fünf-Stufen-Prozess gemäß BSI-Richtlinie.

Unsere Auftraggeber:

- Chemie- und Pharmaindustrie

- Automotive

- Finanz- und Versicherungsunternehmen

- Mittelständische Unternehmen - KMUs

- App-Entwickler

- Spieleentwickler / Games

- Hersteller von IOT-Geräten

- Behörden und Bildungseinrichtungen

- Verlage / Publisher

- E-Commerce / Onlineshops

[anfrageformular2 id="66"]

Kontakt

Kontaktieren Sie uns vollkommen unverbindlich. Wenn Sie uns anrufen, sprechen Sie zuerst mit unseren TelefonistInnen, die Ihnen gerne erste Auskünfte erteilen. Gemeinsam legen Sie dann einen Termin mit unseren Spezialistinnen und Spezialisten fest, um Ihre Wünsche zu konkretisieren. Kosten entstehen Ihnen auch dann noch keine, sondern erst, wenn Sie uns nachweislich und schriftlich einen Auftrag erteilt haben. Transparent und ehrlich eben.

[fc id='2'][/fc]

Zentrale:

protect-IT-solutions

Standort Hamburg

Unsere IT-(Security-)ExpertInnen sind in der gesamten Bundesrepublik Deutschland, in Österreich und in der Schweiz für Sie da.

Gratis Hotline: 0800 589 02 49

E-Mail: [email protected]

Weitere Marken & Kooperationspartner der Bindig Media GmbH

Die Bindig Media GmbH ist außerdem Mitglied der Kiwiko eG - einem IT-Expertennetzwerk mit Partnern in ganz Deutschland

Aktuelles aus unserem Magazin

Erfahren Sie mehr rund ums Thema IT-Sicherheit in Unternehmen, Behörden und Bildungseinrichtungen.

IT-Security in Unternehmen: die Basics

Social-Engineering: Infos + Prävention

Keylogging: Infos + Prävention

Sichere Passwortverwaltung in Unternehmen

IT-Sicherheit: Zertifizierungen für Unternehmen

Brute-Force-Attacke: Infos + Prävention

DDos-Angriff: Infos + Prävention

VoIP-Security: Risiken und Lösungen

IT-Sicherheit & Datenschutz im Home-Office

WLAN-Sicherheit in Unternehmen: Netzwerke sicher gestalten

Interessengruppen: Hacker und ihre Ziele

Hacker- & Pentest-Methoden: ein Überblick

Rückruf anfordern

Sie sind noch unschlüssig, ob wir Ihnen wirklich weiterhelfen können? Fordern Sie einen unverbindlichen Rückruf an und lassen Sie uns gemeinsam über die Möglichkeiten sprechen. Gerne stehen wir Ihnen zu sämtlichen Fragen Rede und Antwort.

[fc id='3'][/fc]

[fc id='4'][/fc]

IT-Dienstleister bieten verschiedene Leistungen rund um Informationstechnik an. Das kann die Einrichtung einer IT-Infrastruktur bestehend aus Endgeräten, Routern, Telefonanlagen und Software sein. Auch die Überprüfung bestehender Systeme auf ihre Sicherheit hin zählt zum Leistungsspektrum professioneller Full-Service IT-Dienstleister.

Gemäß IT-Servicepreisspiegel liegen die durchschnittlichen Stundesätze für IT-Services im Jahr 2022 bei 89,82 Euro (netto). Abweichungen sind natürlich möglich und hängen stark vom Leistungsfeld ab. Die tatsächlichen Kosten werden außerdem vom Umfang der Dienstleistung beeinflusst.

Klassischerweise kümmert sich ein IT-Systemhaus vor allem um die Einrichtung und das Angebot von Software und Hardware. Allerdings haben die meisten Systemhäuser ihr Angebot längst erweitert, wodurch nun auch weiterführende Leistungen und Managed-Services (Managed-Service-Provider, kurz: MSP) sowie IT-Security-Dienstleistungen (z. B. Penetrationstests) zum Leistungsspektrum zählen. Tatsächlich sind auch regionale Unterschiede in verschiedenen Städten wie München, Berlin, Köln und Hamburg möglich.