Nicht nur im privaten Umfeld - vor allem im geschäftlichen Sektor bieten Cloud-Lösungen immense Vorteile. Durch das Bereitstellen ausgelagerter Software, Server, Firewalls oder ganzer Infrastrukturen über entsprechende Schnittstellen (z. B. den normalen Browser) werden interne Ressourcen gespart. Gleichzeitig bleibt die Cloud skalierbar, also wirtschaftlich und schnell erweiterbar. Aus agilen Unternehmen ist die Cloud also nicht mehr wegzudenken. Wir beraten Sie umfassend, richten gewünschte Cloud-Services ein und kümmern uns auf Wunsch um die weiterführende Betreuung.

Rufen Sie uns kostenfrei an: +49 (0) 800 589 02 49

Schreiben Sie uns eine E-Mail: [email protected]

Jan Bindig

Geschäftsführer

Public Cloud

Die Public Cloud steht mehreren privaten und geschäftlichen Anwendern zur Verfügung. Beispiele sind die Google Compute Engine, Amazon Web Services (AWS) und Microsoft Azure.

(Managed) Private Cloud

Eine Private Cloud wird exklusiv von einem Unternehmen bzw. einer Organisation genutzt. Die Cloud-Umgebung wird durch einen IT-Dienstleister bereitgestellt und verwaltet.

Hybrid Cloud

Die Hybrid Cloud kombiniert die Vorteile einer klassischen Rechenzentrumsumgebung oder Private Cloud für besonders sensible Daten mit den Benefits von Public-Cloud-Ressourcen für moderne Anwendungen.

Software as a Service (SaaS)

Anwendungen werden nicht lokale auf Endgeräten gespeichert, sondern flexibel über die Cloud bereitgestellt. Eigentümer der Cloud sind in der Regel auch die Firmen, die den Software-Service bereitstellen - zum Beispiel Amazon oder Microsoft.

Platform as a Service (PaaS)

Platform as a Service ist ein Modell, bei dem (Cloud-)App Entwicklern die Entwicklungsoberfläche cloud-basiert bereitgestellt wird. Während sich SaaS auf den Konsum von Anwendungen über die Cloud bezieht, so bezieht sich PaaS auf den Entwicklungsprozess.

Desktop as a Service (DaaS)

Bei diesem Modell werden virtuelle PCs / Desktops / Arbeitsplätze über die Cloud bereitgestellt. Diese Lösung eignet sich vor allem für das Arbeiten im Home-Office, da die virtuellen Arbeitsplätze über private Rechner ansteuerbar sind. Als Schnittstelle dient der Web-Browser.

Infrastructure as a Service (IaaS)

Server, Netzwerkkomponenten und Speicher: All das können Sie sich sparen. Stattdessen nutzen Sie die Infrastruktur ganz bequem und skalierbar über die Cloud. Sie müssen also gar nicht erst in eigene Hardware investieren.

Vorteile im Überblick

Virtualisierte Prozesse wie die Cloud sind nicht nur besonders ressourcensparend und skalierbar, sondern können darüber hinaus das IT-Sicherheitsniveau maximieren.

Unsere Cloud-Lösungen

Office 365, Microsoft Azure und Co: Wir beraten Sie unabhängig zu Cloud-Lösungen, stellen Ihnen die Lizenzen im Rahmen von SaaS oder die gesamte (betreute) Infrastruktur bereit.

Wie funktioniert Cloud-Computing?

Statt sie auf einem einzelnen, internen Server oder Endgerät zu betreiben, werden Ressourcen (Speicherplatz, Rechenleistung und Apps / Anwendungen) auf einen externen Server, in der Regel mehrere in Serverfarmen vernetzte virtuelle Server, ausgelagert. Dadurch erhöht sich die Verfügbarkeit und Ausfallsicherheit für Anwender. Cloud-Computing ist die Basis vernetzten Arbeitens.

Cloud-Firewall

Softwarebasierte Cloud-Firewalls verhindern, dass Hacker Zugriff auf private Netzwerke erhalten.

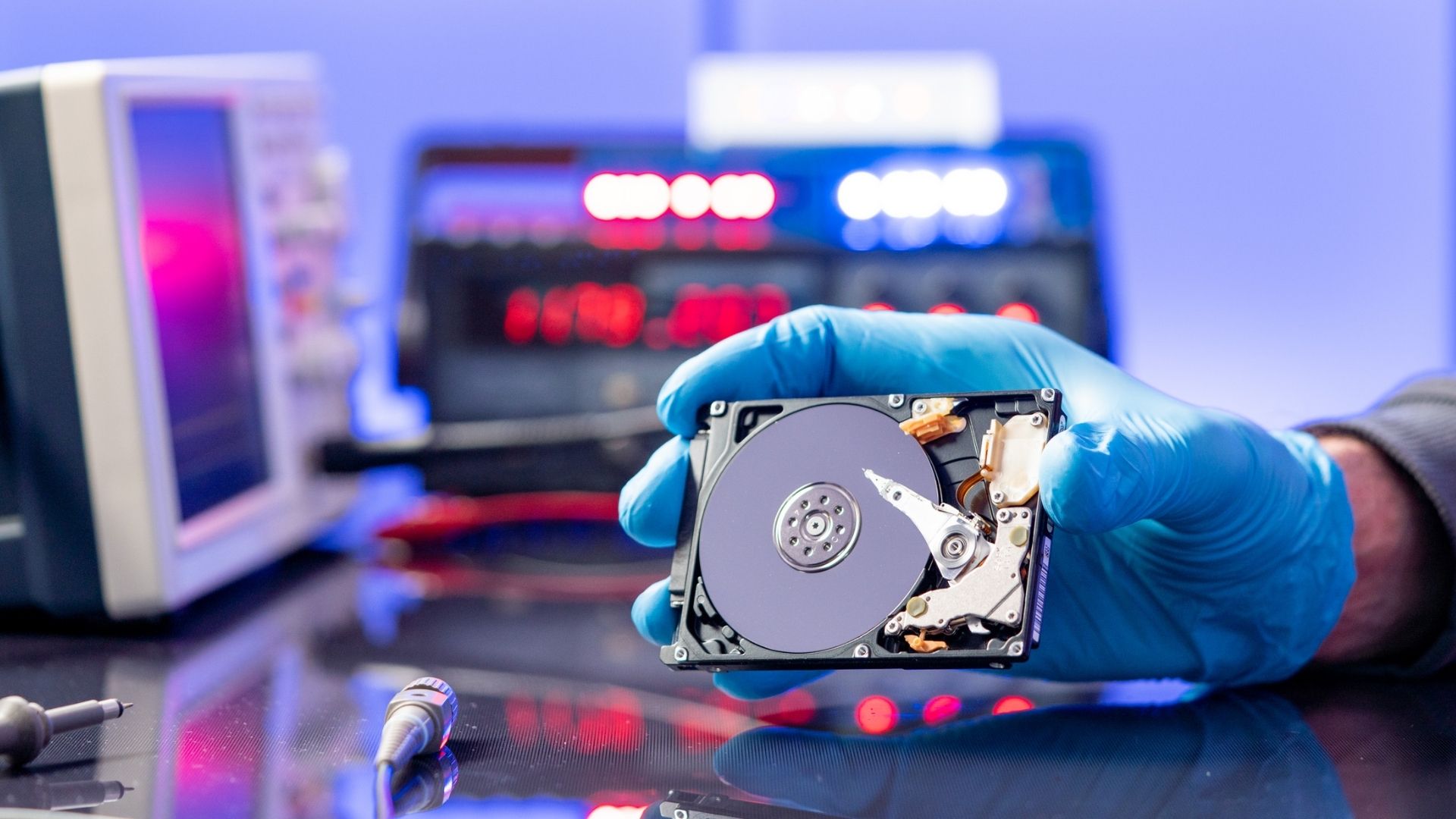

Cloud-Backup

E-Mail-Archivierung, Datensicherung und Co: In der Cloud geht nichts verloren und ist jederzeit von überall verfügbar.

Cloud-Server

Ihre ganz persönliche Datenwolke - performant, jederzeit verfügbar und sicher, dank deutscher Rechenzentren.

IT-Service von A bis Z

Als Full-Service-IT-Dienstleister und sind wir Ihr Ansprechpartner in (fast) allen Belangen - angefangen bei der Einrichtung von IT-Systemen, über Schulungen bis hin zur dauerhaften Betreuung im Rahmen unserer Managed-Services.

Fokus auf Datenschutz

Wir sorgen nicht nur für den Schutz Ihrer (Kunden)daten vor Kriminellen. Auch bei uns sind Ihre Daten sicher - versprochen. Unsere IT-Berater sind im Umgang mit sensiblen Daten geschult und verpflichten sich der absoluten Diskretion und Geheimhaltung- alle Abläufe sind zertifiziert.

IT-Security ist unser digitales Rückgrat im 21. Jahrhundert. Wir haben die eigene und gesellschaftliche Verantwortung, Risiken und Angriffsvektoren für Cybercrime bestmöglich zu reduzieren. IT-Sicherheit ist nicht nur für Behörden, Forschungs- und Bildungseinrichtungen, sondern auch für den mittelständischen Traditionsbetrieb und Einzelunternehmer eine zentrale Herausforderung, die wir jetzt gemeinsam angehen sollten.

Jan Bindig

Geschäftsführer der Bindig Media GmbH und Vorstand der Kiwiko eG

Sicherheit und Performance in perfekter Symbiose

Sie sehen gerade einen Platzhalterinhalt von Google Maps. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen[anfrageformular2 id="66"]

Kontakt

Kontaktieren Sie uns vollkommen unverbindlich. Wenn Sie uns anrufen, sprechen Sie zuerst mit unseren TelefonistInnen, die Ihnen gerne erste Auskünfte erteilen. Gemeinsam legen Sie dann einen Termin mit unseren Spezialistinnen und Spezialisten fest, um Ihre Wünsche zu konkretisieren. Kosten entstehen Ihnen auch dann noch keine, sondern erst, wenn Sie uns nachweislich und schriftlich einen Auftrag erteilt haben. Transparent und ehrlich eben.

[fc id='2'][/fc]

Zentrale:

protect-IT-solutions

c/o Bindig Media GmbH

Nonnenstraße 17

04229 Leipzig

Unsere IT-ExpertInnen sind in der gesamten Bundesrepublik Deutschland, in Österreich und in der Schweiz für Sie da.

Gratis Hotline: 0800 589 02 49

E-Mail: [email protected]

Weitere Marken & Kooperationspartner der Bindig Media GmbH

Die Bindig Media GmbH ist außerdem Mitglied der Kiwiko eG - einem IT-Expertennetzwerk mit Partnern in ganz Deutschland

Aktuelles aus unserem Magazin

Erfahren Sie mehr rund ums Thema IT-Sicherheit in Unternehmen, Behörden und Bildungseinrichtungen.

IT-Security in Unternehmen: die Basics

Social-Engineering: Infos + Prävention

Keylogging: Infos + Prävention

Sichere Passwortverwaltung in Unternehmen

IT-Sicherheit: Zertifizierungen für Unternehmen

Brute-Force-Attacke: Infos + Prävention

DDos-Angriff: Infos + Prävention

VoIP-Security: Risiken und Lösungen

IT-Sicherheit & Datenschutz im Home-Office

WLAN-Sicherheit in Unternehmen: Netzwerke sicher gestalten

Interessengruppen: Hacker und ihre Ziele

Hacker- & Pentest-Methoden: ein Überblick

Rückruf anfordern

Sie sind noch unschlüssig, ob wir Ihnen wirklich weiterhelfen können? Fordern Sie einen unverbindlichen Rückruf an und lassen Sie uns gemeinsam über die Möglichkeiten sprechen. Gerne stehen wir Ihnen zu sämtlichen Fragen Rede und Antwort.

[fc id='3'][/fc]

[fc id='4'][/fc]

IT-Dienstleister bieten verschiedene Leistungen rund um Informationstechnik an. Das kann die Einrichtung einer IT-Infrastruktur bestehend aus Endgeräten, Routern, Telefonanlagen und Software sein. Auch die Überprüfung bestehender Systeme auf ihre Sicherheit hin zählt zum Leistungsspektrum professioneller Full-Service IT-Dienstleister.

Gemäß IT-Servicepreisspiegel liegen die durchschnittlichen Stundesätze für IT-Services im Jahr 2022 bei 89,82 Euro (netto). Abweichungen sind natürlich möglich und hängen stark vom Leistungsfeld ab. Die tatsächlichen Kosten werden außerdem vom Umfang der Dienstleistung beeinflusst.

Klassischerweise kümmert sich ein IT-Systemhaus vor allem um die Einrichtung und das Angebot von Software und Hardware. Allerdings haben die meisten Systemhäuser ihr Angebot längst erweitert, wodurch nun auch weiterführende Leistungen und Managed-Services (Managed-Service-Provider, kurz: MSP) sowie IT-Security-Dienstleistungen (z. B. Penetrationstests) zum Leistungsspektrum zählen. Tatsächlich sind auch regionale Unterschiede in verschiedenen Städten wie München, Berlin, Köln und Hamburg möglich.